«Доктор Веб» представляет обзор Linux-угроз для Интернета вещей

17 октября 2016 года

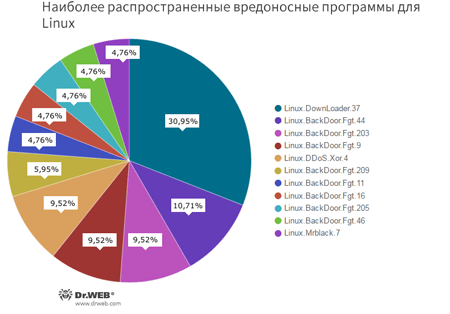

На данный момент основной задачей киберпреступников, распространяющих троянцев для Интернета вещей, является создание ботнетов для осуществления DDoS-атак, однако некоторые троянцы применяются для использования инфицированного устройства в качестве прокси-сервера. С середины сентября 2016 года специалисты «Доктор Веб» зафиксировали 11 636 атак на различные Linux-устройства, из них 9 582 осуществлялось по протоколу SSH и 2054 — по протоколу Telnet. Наиболее часто злоумышленники загружали на взломанные устройства 15 различных видов вредоносных программ, большинство из которых относится к семействам Linux.DownLoader, Linux.DDoS и Linux.BackDoor.Fgt. Пропорциональное соотношение этих троянцев показано на диаграмме ниже.

Наиболее распространенной вредоносной программой согласно этой статистике оказался троянец Linux.Downloader.37, предназначенный для проведения DDoS-атак. Среди Linux-угроз встречаются также представители семейств Linux.Mrblack, Linux.BackDoor.Gates, Linux.Mirai, Linux.Nyadrop, Perl.Flood и Perl.DDoS – с их помощью злоумышленники тоже могут выполнять атаки на отказ в обслуживании. Больше всего на атакованных Linux-устройствах было обнаружено различных модификаций Linux.BackDoor.Fgt. Существуют версии этого троянца для архитектур MIPS, SPARC, m68k, SuperH, PowerPC и других. Linux.BackDoor.Fgt также предназначен для организации DDoS-атак.

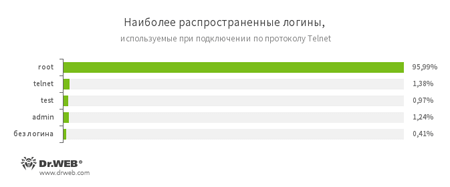

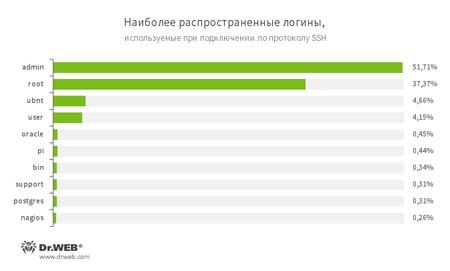

Все эти вредоносные программы киберпреступники загружают на устройства, подобрав к ним логин и пароль и подключившись по протоколам Telnet или SSH. Так, по Telnet злоумышленники чаще всего пытаются соединиться с атакуемым узлом с использованием логина ‘root’, а по SSH — ‘admin’:

В таблице ниже показаны некоторые стандартные сочетания логинов и паролей, используемых злоумышленниками при взломе различных устройств под управлением Linux. Эти сочетания киберпреступники применяли при проведении реальных атак.

| SSH | ||

|---|---|---|

| Логин | Пароль | Устройство/приложение (предположительно) |

| Informix | Informix | Семейство систем управления реляционными базами данных (СУБД) Informix, выпускаемых компанией IBM |

| Pi | Raspberry | Raspberry Pi |

| Root | Nagiosxi | Nagios Server and Network Monitoring Software |

| nagios | Nagios | ПО Nagios |

| cactiuser | Cacti | ПО Cacti |

| root | Synopass | ПО Synology |

| admin | Articon | ProxySG - Secure Web Gateway от Blue Coat Systems |

| Telnet | ||

| Root | xc3511 | Камеры видеонаблюдения |

| Root | Vizxv | Камеры видеонаблюдения производства Dahua |

| Root | Anko | Камеры видеонаблюдения производства Anko |

| Root | 5up | Роутеры производства TP-Link |

| Root | XA1bac0MX | Камеры видеонаблюдения производства CNB |

Количество уникальных IP-адресов, с которых злоумышленники атакуют отслеживаемые компанией «Доктор Веб» Linux-устройства, в среднем составляет 100:

Число уникальных вредоносных файлов, загружаемых киберпреступниками на взломанные устройства, также меняется со временем – от нескольких единиц до нескольких десятков:

Весьма интересно выглядит статистика загрузок на уязвимые устройства троянца Linux.Mirai: после того как исходные коды этой вредоносной программы появились в публичном доступе, она сразу же стала пользоваться популярностью у злоумышленников. Об этом наглядно свидетельствует растущее число уникальных IP-адресов, с которых загружается этот троянец:

В октябре для установки Linux.Mirai начал использоваться троянец семейства Linux.Luabot. Также во второй половине сентября аналитики «Доктор Веб» фиксировали атаки с использованием троянца Linux.Nyadrop.1, об обнаружении которого сообщили авторы блога MalwareMustDie. Исходя из используемых при проведении атак сочетаний логина и пароля можно сделать вывод, что одной из целей злоумышленников были роутеры производства компании TP-Link. Троянец Linux.Nyadrop.1. имеет размер всего лишь 621 байт и предназначен для установки на скомпрометированное устройство других троянцев.

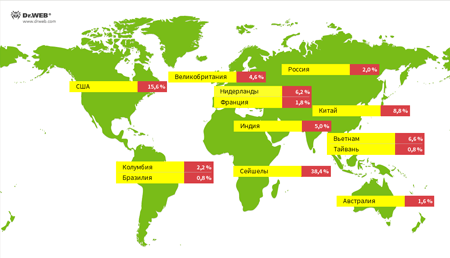

Ниже представлено географическое распределение IP-адресов, с которых на уязвимые Linux-устройства загружалось вредоносное ПО:

Специалисты компании «Доктор Веб» продолжают следить за распространением вредоносных программ для ОС Linux и будут своевременно информировать пользователей об актуальных тенденциях в этой сфере.

Источник: Доктор Веб